Что такое IPSec и примеры использования

- Bot

- 24.01.2020

- 19 408

- 0

- 05.02.2021

- 10

- 10

- 0

Введение

В последнее время способы обеспечения безопасности сетевого взаимодействия компьютеров становятся все более и более важными. Как известно уже (надеюсь!) всем, невероятно разросшийся в последнее время Интернет - место отнюдь не безопасное. Широкое распространение технологий WWW не только не становится менее опасным, наоборот - постоянно появляются новые разновидности вредоносных программ и способы использования «слабых мест» компьютерных систем и ошибочных действий пользователей.

Весьма интересные возможности для обеспечения защиты данных, пересылаемых по IP-сетям, предоставляет применение семейства протоколов и служб IPSec (сокращение от IP Security, безопасность протокола IP). Применение всего комплекса механизмов IPSec позволяет обеспечить проверку целостности передаваемых данных (гарантирует, что данные в процессе передачи не были изменены), их конфиденциальность (шифрование передаваемых данных с целью их защиты от несанкционированного просмотра), защиту от повторений (каждый передаваемый IP-пакет становится уникальным; перехваченный пакет невозможно переслать заново, например, для получения доступа к ресурсам) и подлинность (гарантирует, что пакет отправлен с компьютера, имеющего общий секретный ключ).

В этой статье мы рассмотрим лишь некоторые возможности применения IPSec.

Немного о самой технологии IPSec

Протоколы IPSec, являющиеся неотъемлемой частью IPv6, обеспечивают сквозную защиту передаваемых по сети данных с помощью шифрования, алгоритмов хеширования и цифровой подписи. Особенностью этой технологии является работа на сетевом уровне (3-й слой модели OSI) - защищаются собственно передаваемые данные, а не канал, по которому они передаются.

Эта технология позволяет безопасно обмениваться данными в незащищенных сетях, причем для конечных приложений сами данные выглядят «прозрачно» - приложениям не приходится озадачиваться вопросом, каким образом они преобразовывались для их передачи. В составе механизма IPSec находятся протоколы обмена криптографическими ключами между компьютерами и протоколы, отвечающие собственно за защиту пакетов.

Политики IPSec

Общий набор параметров безопасности IPSec называется политикой IPSec. Политика состоит из набора правил, определяющих обработку сетевого трафика. Каждое правило содержит относящиеся к нему набор фильтров и действия, которые данное правило будет производить с пакетом, соответствующим условиям фильтра. В качестве параметров фильтров могут быть заданы IP-адреса, адреса сети или полное доменное имя отправителя и получателя пакета, тип IP-протокола (ICMP, TCP, UDP и т. д.), номера TCP и UDP портов отправителя и получателя.

Правило также определяет, какие методы аутентификации потребуются для обмена данными между хостами. В качестве действия задается один из следующих параметров - пакет блокируется (Block), передается без применения IPSec (Permit) и передается с применением IPSec (Negotiate Security, согласование безопасности).

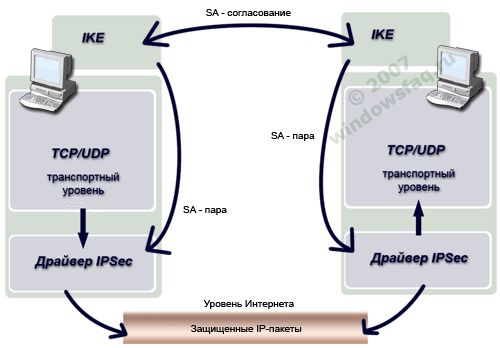

Протокол IKE позволяет установить доверительные отношения между хостами, согласовать параметры безопасности и динамического создания общего ключа. Соглашение о параметрах безопасности, под управлением которых создается ключ, называют сопоставлением безопасности (SA, security association).

Обмен данными между двумя хостами с применением IPSec происходит приблизительно так:

При получении пакета драйвер IPSec на изображенном слева компьютере обращается к своему списку фильтров, и определяет, что пакет должен передаваться безопасно. Служба IKE на нем, используя UDP-порт 500, выполняет сопоставление безопасности с другим компьютером, при этом пакеты IKE не обрабатываются с помощью IPSec. Если согласование в основном режиме установлено, оба хоста считают, что между ними установлены доверительные отношения и переходят в быстрый режим. Далее инициировавший соединение хост передает параметры безопасности и фильтр быстрого режима. Второй хост принимает набор параметров и завершает на своей стороне их обработку, чтобы создать пару SA-сопоставлений - для исходящего и входящего трафика. Отправляющая сторона использует исходящее сопоставление для подписи (а если задано параметрами, то и шифрования) исходящих пакетов. Принимающий компьютер при помощи входящего сопоставления осуществляет проверку принимаемых пакетов (и, если необходимо, выполняет их расшифровку). Драйвер IPSec принимающей стороны выполняет «перевод» пакетов в обычный IP-формат.

По окончании передачи всех данных согласования быстрого режима удаляются, однако сопоставление основного режима остается действующим какое-то время. Этот интервал - время жизни - задается в настройках IPSec-политики. Он позволяет при возобновлении передачи данных выполнять лишь согласование быстрого режима, экономя время, необходимое для установления защищенного соединения.

Следует учесть, что существующие в сети межсетевые экраны, прокси или NAT-устройства могут накладывать ограничения на применение IPSec или даже сделать невозможным его использование. Это может произойти, например, в том случае, когда в подписанном пакете подобное устройство перепишет IP-заголовок. Тогда на принимающей стороне он просто будет отброшен, так как не пройдет проверку. На таких устройствах необходимо будет разрешить передачу пакетов IKE и IPSec.

- IKE использует порт UDP 500

- IKE/IPsec NAT-T использует порт UDP 4500

- ESP использует IP-протокол 50

- AH использует IP-протокол 51

Впрочем, в Windows Server 2003 реализована новая спецификация IPSec, которая позволяет преобразовывать пакеты устройствам NAT.

Использование IPSec в качестве межсетевого экрана

В применяемых для защиты от разного рода сетевых атак комплексах мер и средств немаловажную задачу выполняют межсетевые экраны (называемые также файрволами или брандмауэрами). Основным назначением межсетевого экрана является осуществление контроля и фильтрация проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами. В общем случае, устанавливается набор правил (формируется фильтр), используя которые, экран просматривает все передаваемые и принятые системой пакеты. С пакетами, которые подпадают под критерии отбора, заданные в фильтре, экран производит необходимые действия - например, он может их отклонить, «отрубая» потенциально небезопасные (или заведомо опасные) соединения. Эта технология напоминает охранника у дверей, позволяющего пройти тем, у кого есть пропуск, и закрывающего двери для остальных.

Реализация межсетевых экранов может быть как программной, так и аппаратной. Начиная с линейки Windows XP, корпорация Microsoft стала встраивать программные межсетевые экраны в свои операционные системы (более того, с выпуска пакета исправлений SP2 встроенный брандмауэр по умолчанию запускается автоматически). Однако, реализация брандмауэров Windows, очень далека от совершенства - например, по результатам тестирования встроенного брандмауэра Windows XP, цитирую - «отсутствие полного контроля над трафиком ставит под сомнение целесообразность использования встроенного файрвола вообще». Его ограниченная функциональность заставляет администраторов привлекать для обеспечения безопасности сетевых соединений продукты других разработчиков.

Мы приведем примеры использования IPSec, позволяющие реализовать подобие межсетевого экрана. Сразу оговоримся, что использование IPSec не является полноценной заменой «продвинутого файрволла», однако позволяет реализовать множество сходных задач, причем лишь с использованием штатных средств ОС Windows.

Задача №1 - запрещаем весь Интернет-трафик на локальной машине

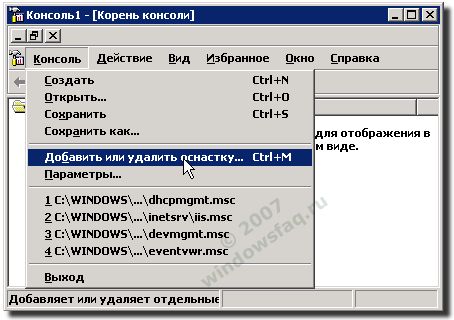

Наверное, самая простая.. :). Мы создадим политику IPSec, запрещающую весь обмен данными по протоколам HTTP и HTTPS. Изображения диалоговых окон и последовательность действий будет показана ниже на примере использования ОС Windows 2003. В WinXP и Win2k они могут отличаться, но крайне незначительно. Итак, открываем консоль MMC (Пуск - Выполнить - mmc).

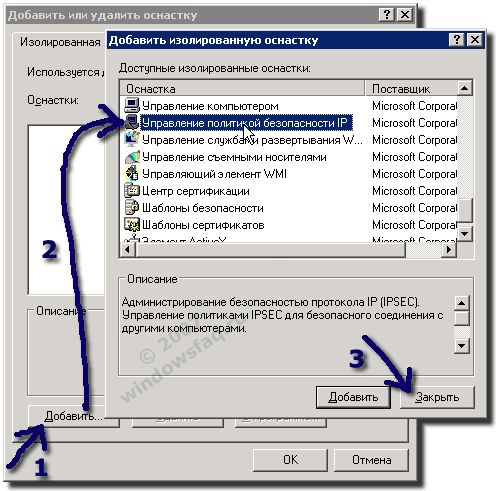

В меню выбираем команду Консоль, затем Добавить или удалить оснастку. В открывшемся диалоге также щелкаем Добавить, выбираем из открывшегося списка Управление политикой безопасности IP (не перепутайте с Монитором безопасности IP - он пригодится уже на стадии тестирования, если что-то пойдет не так, как планировалось).

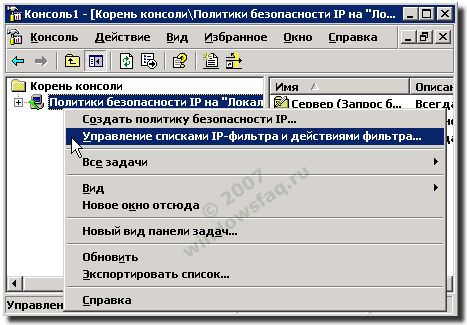

В появившемся диалоге выбора компьютера указываем Локальный компьютер. Последовательно закрываем окна, нажимая кнопки Готово, Закрыть, ОК. Теперь в левой панели консоли у нас появится узел Политики безопасности IP на ‘Локальный компьютер'. Сделаем на нем щелчок правой кнопкой мыши и выберем команду Управление списками IP-фильтра...

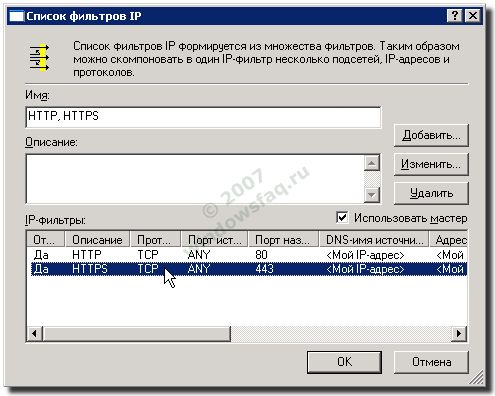

В открывшемся диалоге нажимаем кнопку Добавить. Откроется еще одно окно - Список фильтров. Пока он пуст. Для того, чтобы в дальнейшем было проще ориентироваться в списках фильтров, зададим название для нового фильтра, напечатав в поле Имя, например, HTTP, HTTPS. Нажимаем кнопку Добавить, чтобы приступить к собственно созданию фильтра. Если вы не сняли флажок Использовать мастер, процесс создания будет сопровожден мастером создания фильтра. Пропускаем его первую страницу, нажимая Далее. На второй странице можно указать описание фильтра. Чтобы вы не запутались - один фильтр может состоять из множества других. Так как мы указали на предыдущем шаге в описании HTTP, HTTPS, сейчас мы последовательно создадим два фильтра - один для HTTP, другой для HTTPS. Результирующий фильтр будет объединять эти два фильтра. Итак, указываем в поле описания HTTP. Флажок Отраженный оставляем включенным - это позволит распространить правила фильтра как в одну сторону пересылки пакетов, так и в обратную с теми же параметрами. Нажимаем Далее.

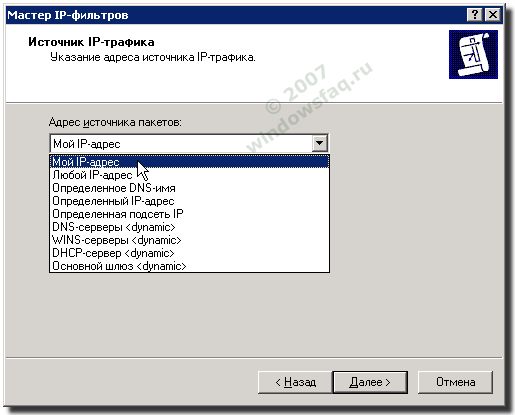

Теперь необходимо указать адрес источника IP-пакетов. Как видно на картинке, возможность выбора адреса довольно широка. Сейчас мы укажем Мой IP-адрес и нажимаем Далее. В следующем окне задаем адрес назначения. Выбираем Любой IP-адрес, нажимаем Далее. Теперь следует указать тип протокола. Выберите из списка TCP. Идем дальше - задаем номера портов.

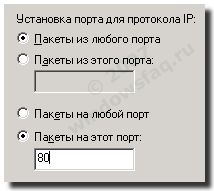

Верхний переключатель оставляем в положении Пакеты из любого порта, а нижним включаем режим Пакеты на этот порт и в поле вводим значение HTTP-порта - 80. Нажимаем Готово, закрывая мастер. В нижнем окне списка появится наш новоиспеченный фильтр. Теперь еще раз нажимаем кнопку Добавить и проделываем все предыдущие операции еще раз, но уже указав значение порта 443 (для HTTPS). В списке нижнего окна должны находиться оба созданных правила фильтрации пакетов.

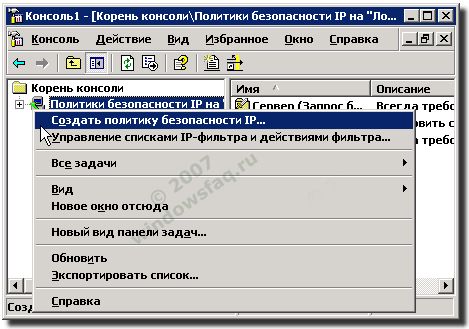

Нажимаем кнопку ОК. Фильтр наш готов, но необходимо теперь определить действия, которые он будет производить. Переключаемся на закладку Управление действиями фильтра и нажимаем кнопку Добавить. Снова откроется диалог мастера, нажимаем Далее. Указываем имя, например Block, идем дальше. В качестве действия выбираем переключатель Блокировать, нажимаем Далее и Готово. Фильтр создан, действие для него определено, нам осталось лишь создать политику и назначить ее. В окне консоли MMC щелкаем правой кнопкой мыши узел Политики безопасности IP и выбираем команду

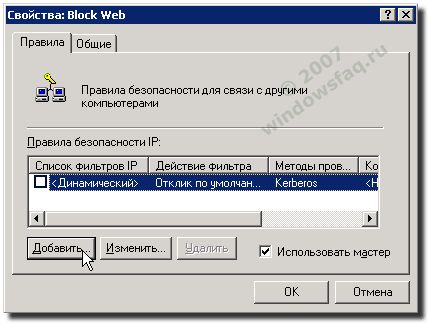

Создать политику безопасности IP. В открывшемся окне мастера нажимаем Далее, затем указываем имя для политики, например, Block Web, нажимаем Далее. Снимаем флажок Использовать правило по умолчанию, щелкаем Далее и Готово. В окне свойств политики нажимаем кнопку Добавить.

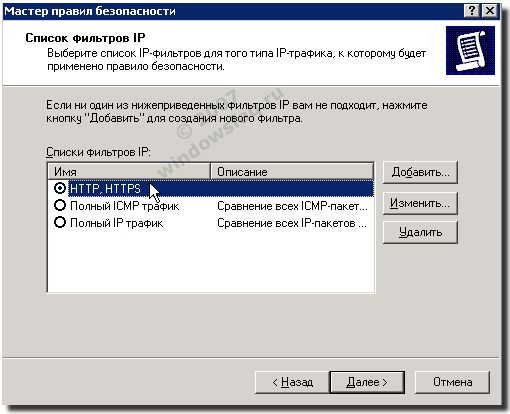

Нажимаем Далее, оставляем переключатель в положении Это правило не определяет туннель, идем дальше. Тип сети - указываем Все сетевые подключения, нажимаем Далее. Теперь необходимо выбрать фильтр из списка.

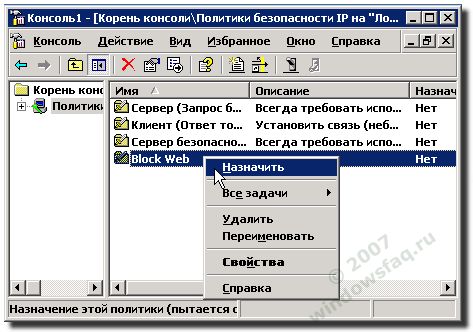

Выбираем созданный нами фильтр HTTP, HTTPS (слева должна появится точка в кружке), щелкаем кнопку Далее. Таким же образом выбираем действие для фильтра - Block Web, щелкаем Далее и Готово. Теперь в правой панели консоли MMC появится созданная политика с именем BlockWeb.

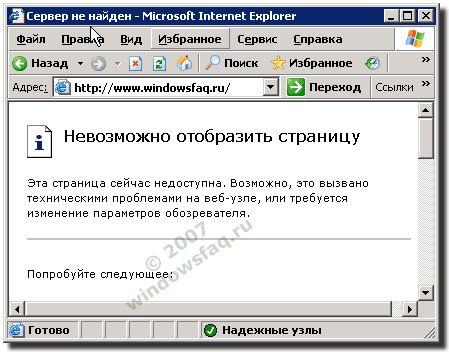

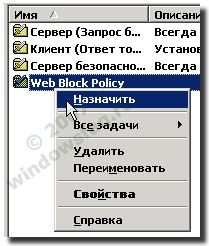

Все, что осталось сделать - назначить ее. Для этого выполняем правый щелчок мышью на названии и выбираем команду Назначить. Для проверки осталось запустить браузер. Если все было сделано правильно, картина должна быть такой:

Задача №2 - добавляем разрешенные зоны

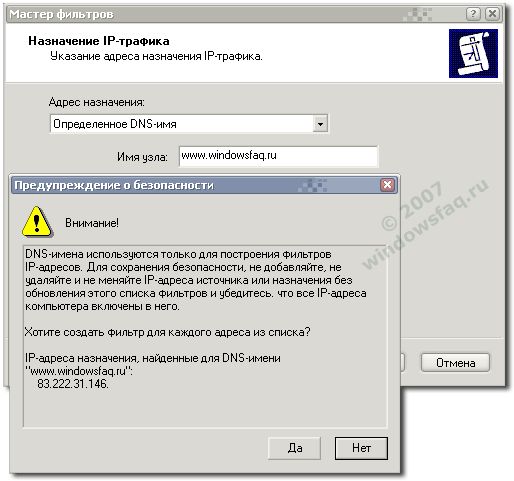

В следующем примере мы добавим фильтр, который будет разрешать подключения к некоторым узлам Интернет. Например, мы позволим браузеру просмотр узла www.windowsfaq.ru. Для этого в нашей консоли MMC дважды щелкаем название политики BlockWeb. В окне свойств нажимаем кнопку Добавить, затем двойным щелчком выберем фильтр HTTP, HTTPS. На вкладке Список фильтров нажимаем кнопку Добавить. Указываем имя для нового фильтра, например, windowsfaq.ru, жмем Добавить, Далее, в качестве источника пакетов оставляем Мой IP-адрес, щелкаем кнопку Далее. В качестве адреса назначения выберем строку Определенное DNS-имя, а в поле Имя узла введем www.windowsfaq.ru. Нажимаем Далее.

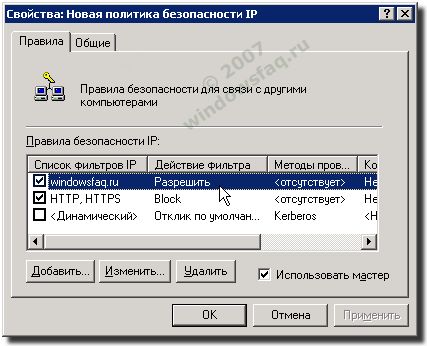

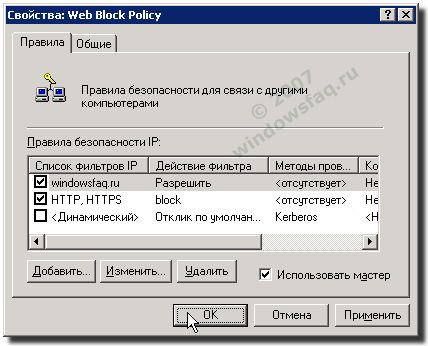

Появится предупреждение о том, что в фильтре вместо DNS-имени www.windowsfaq.ru будет использован IP-адрес 83.222.31.146. Соглашаемся, нажав кнопку Да, затем указываем тип протокола - TCP, выбираем переключатель На этот порт и указываем его номер - 80. Жмем Далее, Готово и ОК. Теперь определяем действие фильтра - переходим на одноименную закладку и выбираем параметр Разрешить.

Теперь фильтр состоит из двух фильтров - один запрещает весь http-трафик, другой разрешает соединения с определенным IP-адресом. Все это выглядит примерно так:

Этот пример также и показывает одно из существенных отличий между применением «нормального» межсетевого экрана и фильтрации с помощью IPSec: использование IPSec не позволяет задать порядок следования или приоритет фильтра. Впрочем, работать он все равно будет. Осталось закрыть все диалоговые окна и проверить это.

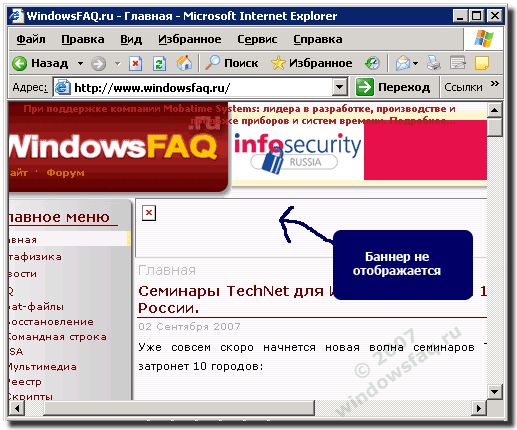

Теперь, при переходе на www.windowsfaq.ru (и только него!) браузер должен отобразить содержание этого узла. Обратите внимание, что ресурсы, расположенные на другом хосте (например, рекламные баннеры), не отображаются - они также фильтруются примененной политикой IPSec.

Подобным же образом вы можете создать собственные необходимые фильтры и применить их.

Перенос настроек на несколько машин

Как видим, настройка фильтрации IP-пакетов на локальной машине несложна и не требует много времени. Ну, а если необходимо настроить фильтры на большом количестве машин? В этом случае можно использовать два варианта применения политик IPSec.

Экспортирование политик IPSec

Созданную и настроенную политику можно переносить с одной машины на другую, используя механизмы экспорта/импорта политик. Для этого на компьютере, где находится нужная политика, открываем консоль MMC (Пуск - Выполнить - mmc), добавляем оснастку Управление политикой безопасности IP на локальном компьютере. Щелкаем правой кнопкой мыши узел Политики безопасности IP и выбираем последовательно команды Все задачи - Экспортировать политики. Далее выбираем место, где будет сохранен файл, и указываем его имя и нажимаем кнопку Сохранить. Для удобства можно поместить файл политик в папку, к которой разрешен общий доступ в сети. Однако, в этом случае, если для проверки подлинности использовалась текстовая строка, она может быть прочитана злоумышленником, если он получит доступ к этому файлу. Поэтому не следует постоянно хранить такие файлы на общедоступных ресурсах.

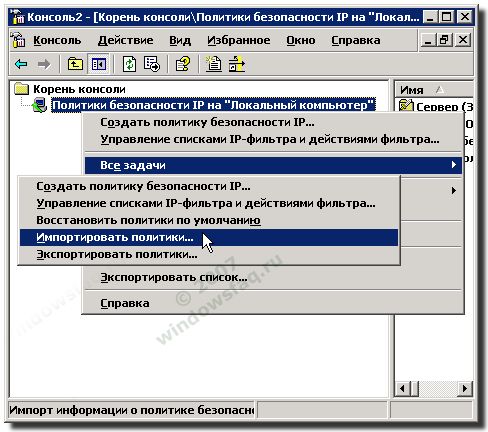

После экспорта файла политики, на компьютерах, к которым нужно применить сохраненную политику, нужно произвести те же самые действия за одним исключением - выбрать команду Импортировать политики и указать расположение файла. Затем, щелкнуть правой кнопкой мыши на названии импортированной политики в правом окне консоли, и командой Назначить ее применить.

Применение GPO

Вышеописанный подход, конечно, упрощает распространение созданных политик IPSec, однако, как вы понимаете, он совсем не похож на централизованное решение. Да и экспорт политики придется производить на каждом компьютере, где необходимо будет применять такую политику. Для доменов с Active Directory можно воспользоваться более изящным способом, используя механизм назначения групповых политик. Для его реализации потребуется:

- Домен Active Directory

- Все компьютеры, которые необходимо настроить, должны работать под управлением Windows 2000 или выше

- Предпочтительно наличие OU, где должны быть размещены учетные записи компьютеров, к которым будет применена политика IPSec. Если OU отсутствует, можно настроить GPO на уровне домена, однако в этом случае созданная политика будет распространяться на всех членов домена

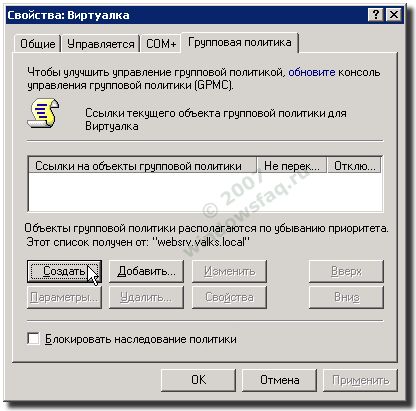

Настройка политик будет производиться тем же способом, что мы рассмотрели выше, но на уровне GPO, а не на уровне политики локального компьютера. Открываем консоль Active Directory - Пользователи и компьютеры. Щелкаем правой кнопкой мыши название OU, для которого необходимо применить политику (или название домена, если политика будет применяться ко всему домену), и выбираем команду Свойства. В открывшемся диалоге переходим на закладку Групповая политика.

Нажимаем кнопку Создать и указываем какое-нибудь имя. Затем делаем двойной щелчок на названии созданного объекта или нажимаем кнопку Изменить. В открывшемся редакторе объектов групповой политики в левой панели разворачиваем ветвь Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политики безопасности IP.

Далее все то же самое, что мы делали в предыдущем примере. Создаем политику, указываем ее название, снимаем флажок Использовать правило по умолчанию. Добавляем фильтры (Это правило не определяет туннель, Все сетевые подключения, добавляем фильтр, если он присутствует в списке или создаем новый, задаем действие фильтра. Повторяем процедуру, если необходимо добавить еще фильтры). Если вы предварительно уже создавали политику и выполнили ее экспорт, на этом шаге можно произвести импорт уже настроенной политики, указав соответствующий .IPSEC-файл вместо повторного ввода всех параметров.

По завершении всех настроек нажмите кнопку ОК в диалоге свойств политики. Осталось ее применить, выполнив правый щелчок мышью на ее названии и выбрав команду Назначить.

Для вступления в силу новых параметров групповой политики необходимо перезагрузить клиентские компьютеры, или принудительно обновить их политику, выполнив команды

gpupdate /forceдля Windows XP и Windows Server 2003 и

secedit /refreshpolicy machine_policy /enforceдля Windows 2000

При использовании метода назначения GPO необходимо учитывать следующее:

- Список всех IPSec-политик можно назначить на любом уровне иерархии Active Directory, однако только одна политика IPSec может быть назначена на отдельном уровне в Active Directory.

- IPSec-политика, которая применяется для подразделения OU в Active Directory, имеет приоритет над политикой доменного уровня для членов этого подразделения.

- IPSec политика, которая была назначена на более низком уровне OU в иерархии домена, переопределяет политику IPSec, которая назначена на более высшие OU, для учетных записей компьютеров-членов этой OU.

- OU наследует политику родительской OU, если наследование прямо не блокируется или политика является явно назначенной.

- Нельзя выполнить слияние IPSec-политик из разных OU.

- Следует назначать политики на наиболее высоком уровне иерархии Active Directory для сокращения объема конфигурации и управления.

- Политика IPSec может оставаться активной даже после удаления объекта групповой политики, которому она была назначена. Поэтому перед удалением объекта GPO, необходимо снимать назначение политики.

- До назначения политики IPSec в GPO, необходимо проверить настройки групповой политики, которые необходимы для политики IPSec, чтобы избежать ошибки (например, если политика IPSec использует сертификат подлинности).

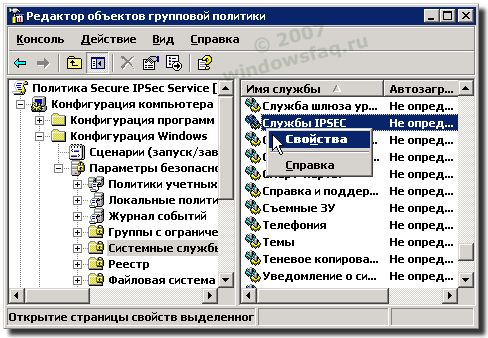

В заключение остается сказать несколько слов об обеспечении безопасности самого функционирования механизма назначенных политик IPSec. Дело тут вот в чем. Реализация фильтров осуществляется посредством службы IPSec. Пользователь, имеющий на локальной машине достаточные права (и понимающий, каким способом осуществляется фильтрация сетевого трафика на его компьютере :)), к примеру, может посчитать что недопущение его к ресурсам сети - это форменное над ним издевательство и, зайдя в консоль служб просто остановить службу IPSec. Чтобы этого не произошло, воспользуемся еще раз редактором объектов групповой политики. Открываем консоль Active Directory - Пользователи и компьютеры. Щелкаем правой кнопкой мыши название OU, для которого необходимо установить защиту от несанкционированной остановки агента IPSec. Переходим на закладку Групповые политики и нажимаем кнопку Создать, и указываем имя для новой политики, например, Secure IPSec Service. Раскрываем в левой панели редактора ветвь Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Системные службы.

В правой панели находим элемент Службы IPSec, щелкаем на нем правой кнопкой мыши и выбираем команду Свойства. Устанавливаем флажок Определить следующий параметр политики, указываем режим запуска - Автоматический и нажимаем кнопку Изменить безопасность. В открывшемся диалоге вы можете удалить учетные записи, которым будет запрещено управлять работой сервиса IPSec. Можно удалить вообще все учетные записи, и тогда управление работой служб IPSec можно будет получить лишь последующим редактированием политики для этой службы. Необходимо будет обновить политику перезагрузкой клиентов или выполнив на них команду

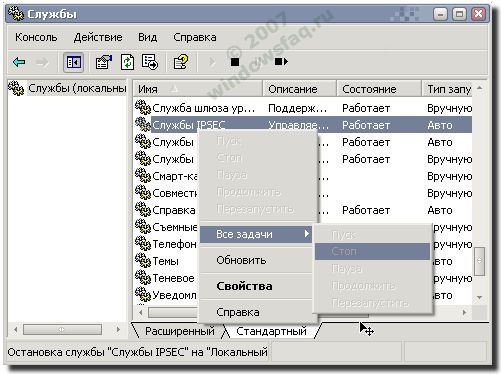

gpupdate /forceДля проверки работы такой защиты можно зайти под учетной записью пользователя, которому запрещено управлять службой IPSec. Открыв окно служб, мы должны увидеть вот такую картину -

Ни остановить, не перезапустить службу IPSec невозможно. Даже если щелкнуть Свойства, появится сообщение об отказе в доступе.

Примеры изоляции серверов и домена

Изоляция серверов и домена предоставляет слой сетевой защиты, которая может значительно уменьшить угрозу от доступа ненадежных хостов к доверенным членам домена во внутренней сети организации. Эта технология позволяет IT-администраторам ограничить соединения TCP/IP членами домена, которые являются доверяемыми компьютерами. Почти все сетевые соединения TCP/IP могут быть защищены без изменений в приложениях, потому что IPsec работает на сетевом уровне ниже слоя приложения, предоставляя защиту каждого пакета информации и соединения между компьютерами. Сетевой трафик может быть аутентифицирован, или аутентифицирован и зашифрован, во множестве разнообразных сценариев. Групповая политика и конфигурации IPsec управляются централизованно в Active Directory. Также следует отметить, что стоимость реализации решений на основе логической изоляции, как правило, существенно ниже решений, использующих физическую изоляцию сетевой среды.

Понятие логической изоляции, о котором мы будем говорить, воплощает два решения - изоляция домена, чтобы изолировать члены домена от ненадежных подключений, и изоляцию сервера, чтобы гарантировать, что сервер принимает сетевые соединения только от доверяемых членов домена или определенной группы членов домена. Эти решения могут использоваться отдельно или вместе как часть полного логического решения изоляции.

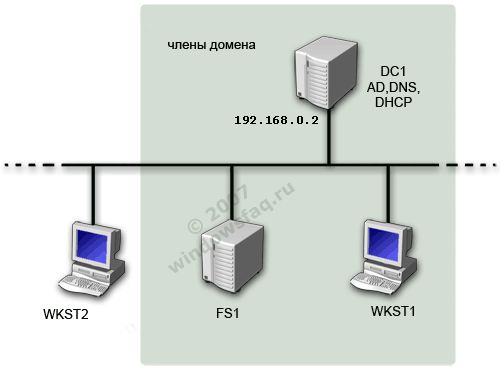

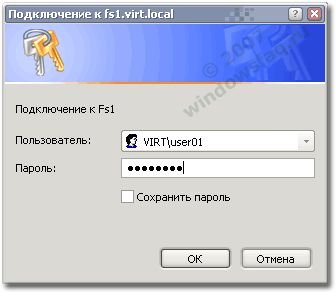

Демонстрацию логической изоляции серверов и домена с применением политик IPSec я покажу на примере небольшой сети, состоящей из четырех компьютеров.

Для управления политиками IPSec, основанными на Active Directory, необходимо входить в группу «Администраторы домена Active Directory» либо получить соответствующие полномочия путем делегирования. Для управления политикой IPSec на локальном или удаленном компьютере необходимо быть членом группы «Администраторы» на локальном или удаленном компьютере. Если компьютер присоединен к домену, эту процедуру могут выполнять члены группы «Администраторы домена».

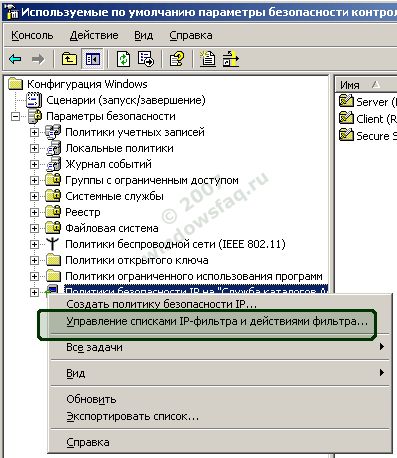

Компьютер DC1 работает под управлением ОС Windows 2003 EE и является контроллером домена VIRT. На нем запущены службы DNS и DHCP. IP-адрес - статический, из диапазона частной сети. Компьютер FS1 также работает под управлением ОС Windows 2003 EE, ему настроена роль файлового сервера. Компьютеры WKST1 и WKST2 работают под управлением ОС Windows XP с установленным пакетом обновлений SP2. Компьютер WKST1 присоединим к домену. На сервере FS1 создадим общий ресурс с именем CommonShare. Компьютер WKST2 введем в рабочую группу с тем же названием, что и домен - VIRT.

Мы предполагаем, что пользователь компьютера WKST2 знает учетную запись и пароль пользователя в домене VIRT (пусть это будет User01). Для доступа к ресурсам домена он создает на компьютере WKST2 точно такую же локальную учетную запись и вводит ее в группу локальных администраторов.

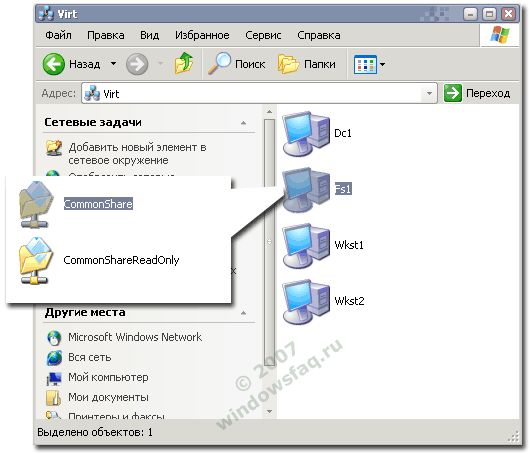

Проверяем доступ к общей папке на FS1 с компьютера WKST1 и убеждаемся, что ее можно открыть.

Теперь проделаем то же самое с компьютера WKST2. Хотя он и не является членом домена, для доступа к папке CommonShare потребуется всего лишь указать один раз в начале сеанса учетные данные, которые совпадают с учетной записью в домене (в формате имя_домена\пользователь):

Как вы видите, пользователь, находящийся за компьютером, который не принадлежит домену (и к этому компьютеру, следовательно, невозможно применить групповую политику настройки рабочей станции - по сути, компьютер, которому нельзя доверять!), получает доступ к ресурсам домена. Попробуем исключить такую потенциальную угрозу с помощью применения политик IPSec.

Создадим в домене OU с именем Isolated и переместим в нее компьютеры FS1 и WKST1. Схема нашей сети теперь будет выглядеть так:

Необходимо создать политику изоляции домена, которая позволит связываться только компьютерам, находящимся в пределах изолированного домена. Запросы с неизолированных компьютеров вне домена должны игнорироваться. Для этого будет создан список фильтров и настроено их действие, затем политика будет настроена, назначена и применена к членам домена.

Создание списка фильтров

Первый фильтр нам понадобится, чтобы разрешить трафик с контроллером домена, поскольку каждый клиент должен пройти аутентификацию и получить билет Kerberos. Вообще, Microsoft не рекомендует реализацию решений, осуществляющих IPSec-защиту соединений членов домена с их контроллерами домена из-за сложности конфигурации таких сценариев и их управления. Если для проверки подлинности используется Kerberos, необходимо создать разрешающие фильтры для соединений клиентов с контроллерами доменов, серверами DNS и DHCP.

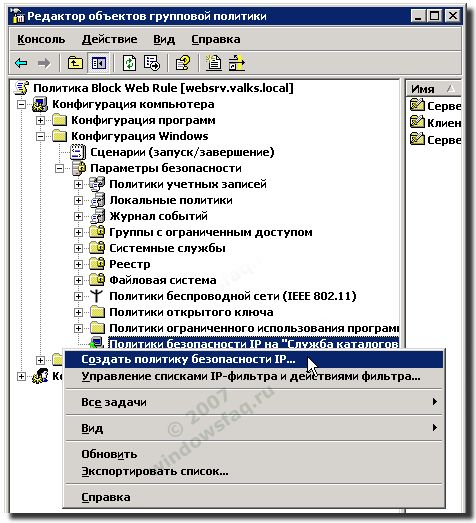

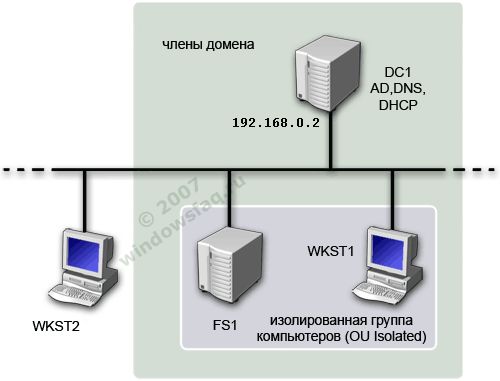

На контроллере DC1 открываем используемые параметры безопасности (Пуск - Администрирование - Политика безопасности контроллера домена). На левой панели разворачиваем ветвь Параметры безопасности и делаем правый щелчок мышью на узле Политики безопасности IP на «Служба каталогов АД».

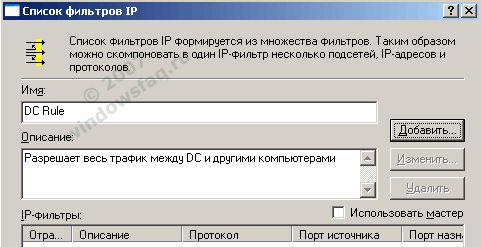

Из открывшегося меню выбираем команду Управление списками IP-фильтра и действиями фильтра. На вкладке Управление списками фильтров IP нажимаем кнопку Добавить. Снимаем флажок Использовать мастер, в поле Имя вводим название для фильтра, например, DC Rule. В поле Описание можно добавить поясняющую информацию. Нажимаем кнопку Добавить.

На вкладке Адреса необходимо убедиться, что установлен флажок Отраженный, в списке Адрес источника пакетов указано значение Мой IP-адрес, в списке Адрес назначения пакетов - выбрать Определенный IP-адрес. В появившемся поле указать IP-адрес контроллера домена, в моем случае - 192.168.0.2. Дважды нажимаем на кнопки OK, закрывая окна.

Теперь зададим еще один фильтр, который будет отслеживать остальной трафик в нашей подсети. Еще раз нажимаем кнопку Добавить, указываем имя - например, Subnet 192.168.0.0 traffic, указываем пояснение и нажимаем кнопку Добавить. На вкладке Адреса оставляем включенным флажок Отраженный, в поле Адрес источника пакетов оставляем Мой IP-адрес. В списке Адрес назначения пакетов выбираем Определенная подсеть IP. Далее указываем сеть (192.168.0.0) и маску подсети (255.255.255.0). Закрываем окна, дважды нажимая кнопки OK.

Теперь приступим к настройке действий фильтров IPSec. Для этого перейдем на вкладку Управление действиями фильтра. Также снимем внизу окна флажок Использовать мастер и нажмем кнопку Добавить. В окне свойств на вкладке Методы безопасности (переключатель должен находиться в положении Согласовать безопасность) еще раз щелкаем Добавить и установим переключатель Только обеспечение целостности. Закроем окно, нажав кнопку ОК и перейдем на вкладку Общие. Необходимо будет указать имя для нового действия (например, Domain Isolation), и, при желании - его описание. Нажимаем ОК, затем Закрыть.

Переходим к настройке политики. Еще раз делаем правый щелчок мышью на узле Политики безопасности IP на «Служба каталогов АД», но теперь выберем команду Создать политику безопасности IP. Нажимаем кнопку Далее в первом окне диалога, затем указываем имя (например, Domain Isolation) и описание, нажимаем Далее. Снимаем флажок Использовать правило по умолчанию, щелкаем Далее. Снимаем флажок Изменить свойства, нажимаем Готово. Снимаем флажок Использовать мастер и щелкаем кнопку Добавить. Теперь необходимо «собрать» пары фильтр/действие. Отмечаем Subnet 192.168.0.0 traffic, переходим на вкладку Действие фильтра и отмечаем Domain Isolation, нажимаем ОК. Так же добавляем DC Rule и выбираем для него действие Permit. Было бы неплохо также добавить All ICMP Traffic/Permit, чтобы иметь возможность применять диагностические сетевые утилиты вроде ping. По окончании этого процесса, закрываем окно, нажав кнопку ОК.

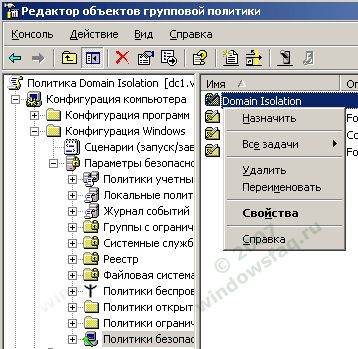

У нас на очереди - назначение политики. Открываем оснастку Active Directory - Пользователи и компьютеры, разворачиваем ветвь с нашим доменом и делаем щелчок правой кнопкой мыши на OU Isolated. Выбираем в меню команду Свойства и переходим на вкладку Групповая политика. Нажимаем кнопку Создать, указываем имя (Domain Isolation) и нажимаем кнопку Изменить. Последовательно разворачиваем на левой панели ветвь Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политика безопасности IP на служба каталога AD. Переходим на правую панель, делаем щелчок правой кнопкой на имени Domain Isolation и выбираем команду Назначить.

В углу значка слева от названия политики должна появиться зеленая точка, показывающая, что политика теперь назначена. На клиентах политика IPSec обновляется при загрузке операционной системы или через заданные интервалы времени. Для того, чтобы обновление политики произошло немедленно, введем в командную строку на компьютерах FS1 и WKST1 следующие команды:

gpupdate /force

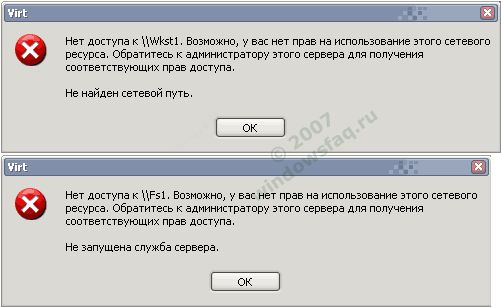

net stop policyagent

net start policyagentТеперь остается проверить действие созданной политики. Пробуем зайти с WKST2 на FS1 и WKST1. Если все работает правильно, пользователь должен получить вот такие симпатичные сообщения:

При этом соединение с FS1 на WKST1 и наоборот должно быть успешным, с возможностью использования разрешенных общих ресурсов.

Можно пойти дальше и изолировать внутри домена сервер FS1 так, чтобы только члены домена, входящие в состав особой группы могли получить к нему доступ. Для начала, сделаем маленькую перестановку в нашей сети - присоединим наш «несчастный» WKST2 к домену. Затем переместим его в OU Isolated и перезагрузим. В качестве проверки попробуем зайти на FS1 - теперь он должен получить доступ.

Открываем оснастку Active Directory - пользователи и компьютеры, щелкаем правой кнопкой мыши на названии нашего домена и выбираем команду Создать - Группа. Указываем название для группы - Authorized Computers, тип - группа безопасности. Далее, добавляем в группу компьютер WKST2 и администратора домена.

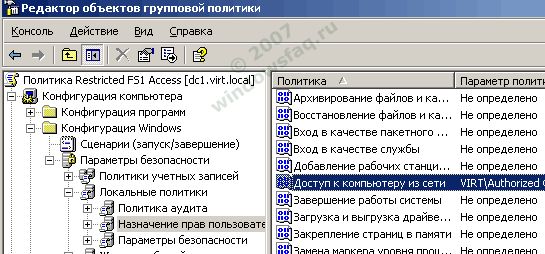

Теперь добавим политику, определяющую доступ к компьютеру по сети. Для этого в оснастке Active Directory - пользователи и компьютеры щелкаем правой кнопкой мыши название OU Isolated, выбираем команду Свойства и переходим на вкладку Групповая политика. Нажимаем кнопку Создать, указываем имя (например, Доступ к Isolated), затем щелкаем Изменить. Разворачиваем на левой панели ветвь Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Локальные политики - Назначение прав пользователя. На правой панели находим параметр Доступ к компьютеру из сети.

Делаем на названии параметра двойной щелчок, в открывшемся диалоге устанавливаем флажок Определить указанные ниже параметры политики, нажимаем кнопку Добавить пользователя или группу. Находим группу Authorized Computers. Кнопками ОК последовательно закрываем окна диалогов, в появившемся окне подтверждения нажимаем Да и закрываем окно диалога. Осталось обновить политики на компьютерах командой

gpupdate /forceТеперь доступ к компьютерам OU Isolated членам домена, не входящим в группу Authorized Computers будет закрыт.

Следует отметить, что применение IPSec реализуется на платформах не ниже Windows2000.

Вместо использования консоли управления политикой IP-безопасности в Windows Server 2003 можно использовать команду Netsh, которая поддерживает применение сценариев. Справочник по параметрам команды Netsh можно посмотреть в Microsoft TechNet

Бурное развитие сетевых технологий, в сочетании со снижением стоимости беспроводных устройств (таких, как WiFi, Bluetooth, GPRS) и нарастающей массовости их применения, делает сетевой доступ к внутренним ресурсам предприятий более простым, чем когда-либо. С одной стороны, эта необходимость вызывается изменяющимися бизнес-процессами и другими производственными причинами. Однако, оборотной стороной такого развития становится все более сложное управление физическим доступом к сети, и как следствие - увеличение рисков, связанных с распространением вирусов, хищением информации, неправильного использования служащими ПО и т. д. Применение политик IPSec для защиты соединений беспроводных устройств может показаться привлекательным, но здесь есть одно «но».

Протоколы IPSec будут неэффективно работать с мобильными, постоянно перемещающимися между точками доступа одной сети клиентами. Это вызвано тем, что перемещающийся клиент будет слишком часто получать новый IP-адрес, что в свою очередь, потребует слишком частого согласования ассоциаций безопасности.

Еще раз необходимо подчеркнуть, что реализация решений с помощью политик IPSec должна тщательно планироваться, а перед развертыванием - тестироваться в среде, максимально точно моделирующей реальную.

В качестве очень подробного руководства, содержащего весь процесс внедрения решений изоляции серверов и домена от стадии проектирования до тестирования, конечной реализации и его управления, можно порекомендовать документ Server and Domain Isolation Using IPsec and Group Policy, доступный на сайте Microsoft.

Добавить комментарий